wireshark抓包

有勇气的牛排

1734

网络、逆向、汇编

2021-08-26 21:57:34

wireshark抓包

1 wireshark介绍

wireshark是非常流行的网络封包分析软件,可以截取各种网络数据包,并显示数据包详细信息。

wireshark官网:https://www.wireshark.org/

多平台:在 Windows、Linux、macOS、Solaris、FreeBSD、NetBSD 和许多其他平台上运行

win10由于抓包不显示网卡,可以这里下载win10pcap兼容性安装包:

http://www.win10pcap.org/download/

2 使用

2.1 启动

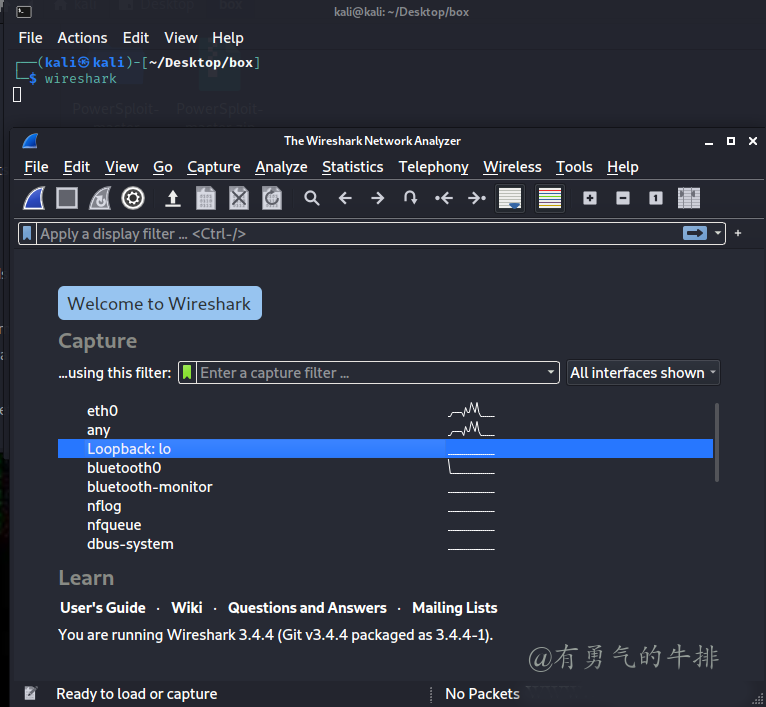

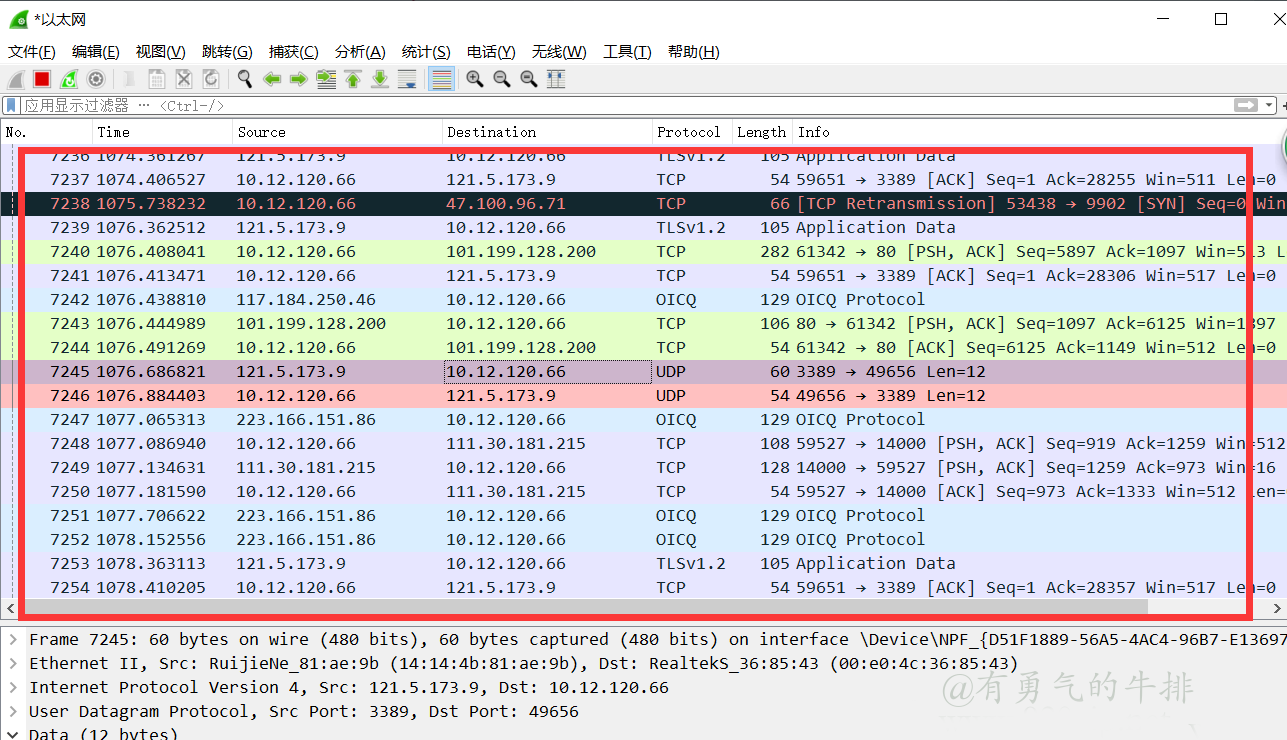

2.1.1 kali

wireshark

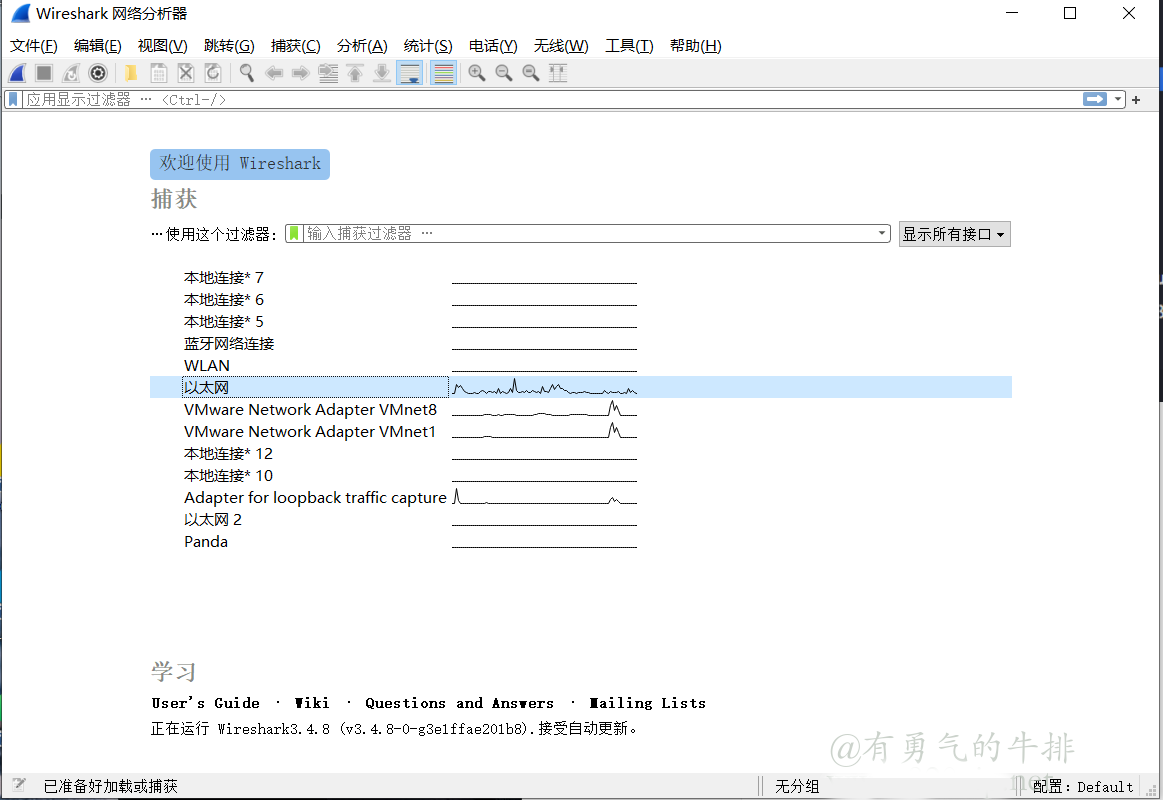

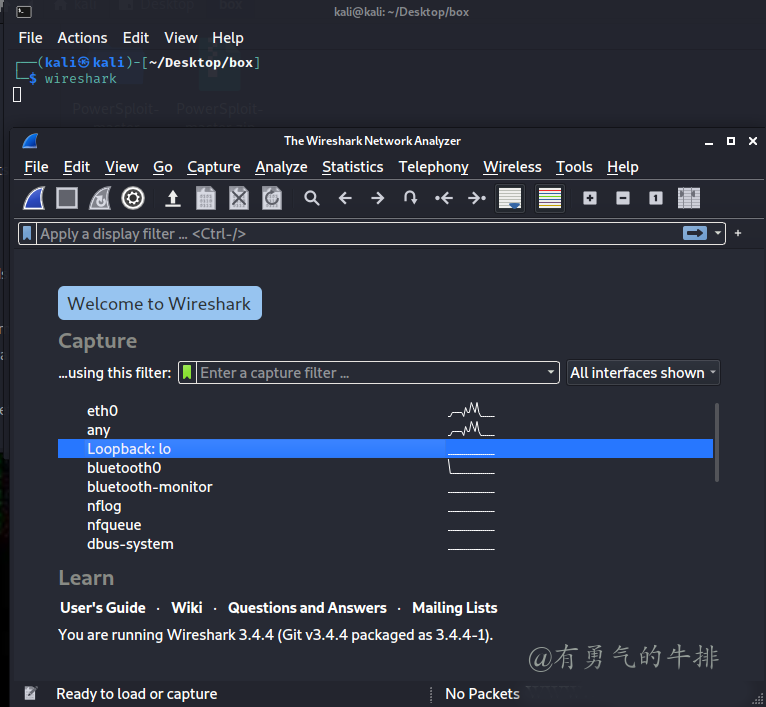

2.1.2 windows

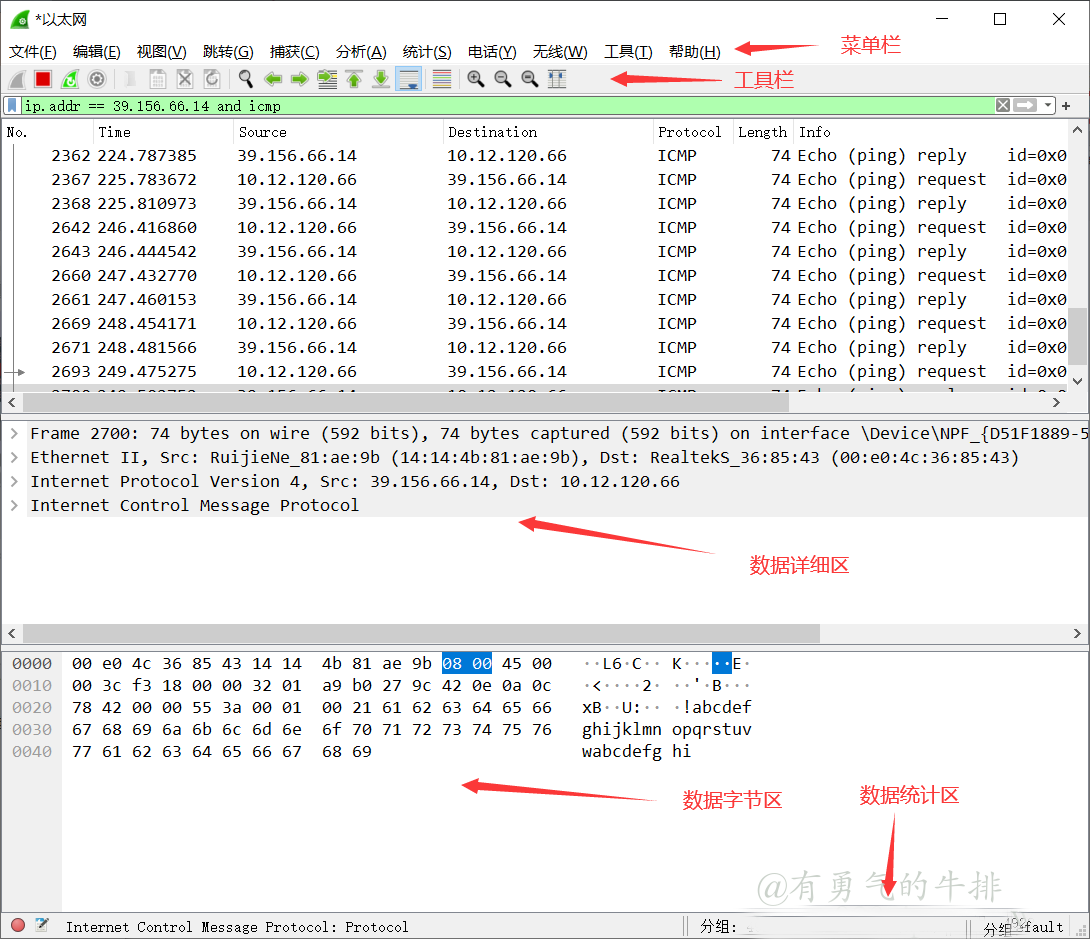

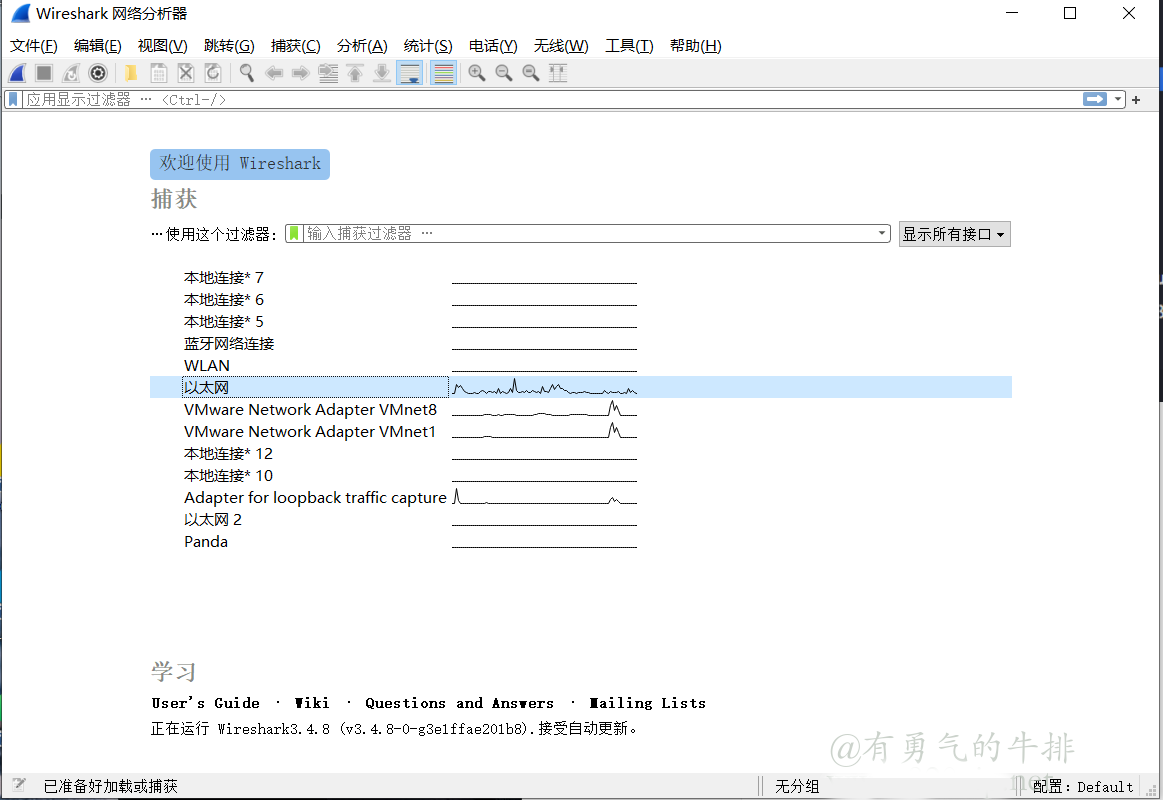

2.2 Wireshakr抓包界面介绍

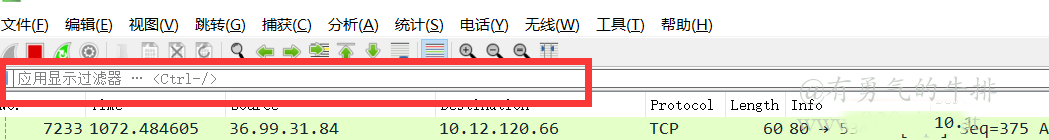

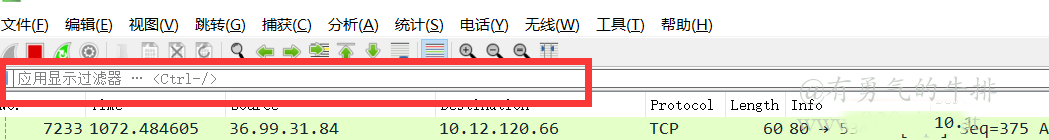

2.2.1 Display Filter(显示过滤器)

用于设置过滤条件进行数据包列表过滤

菜单路径:Analyze --> Display Filters

2.2.2 Packet List Pane(数据包列表)

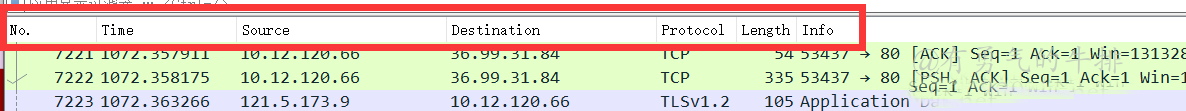

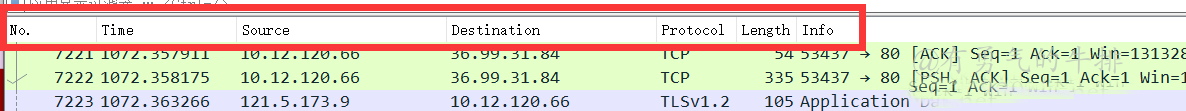

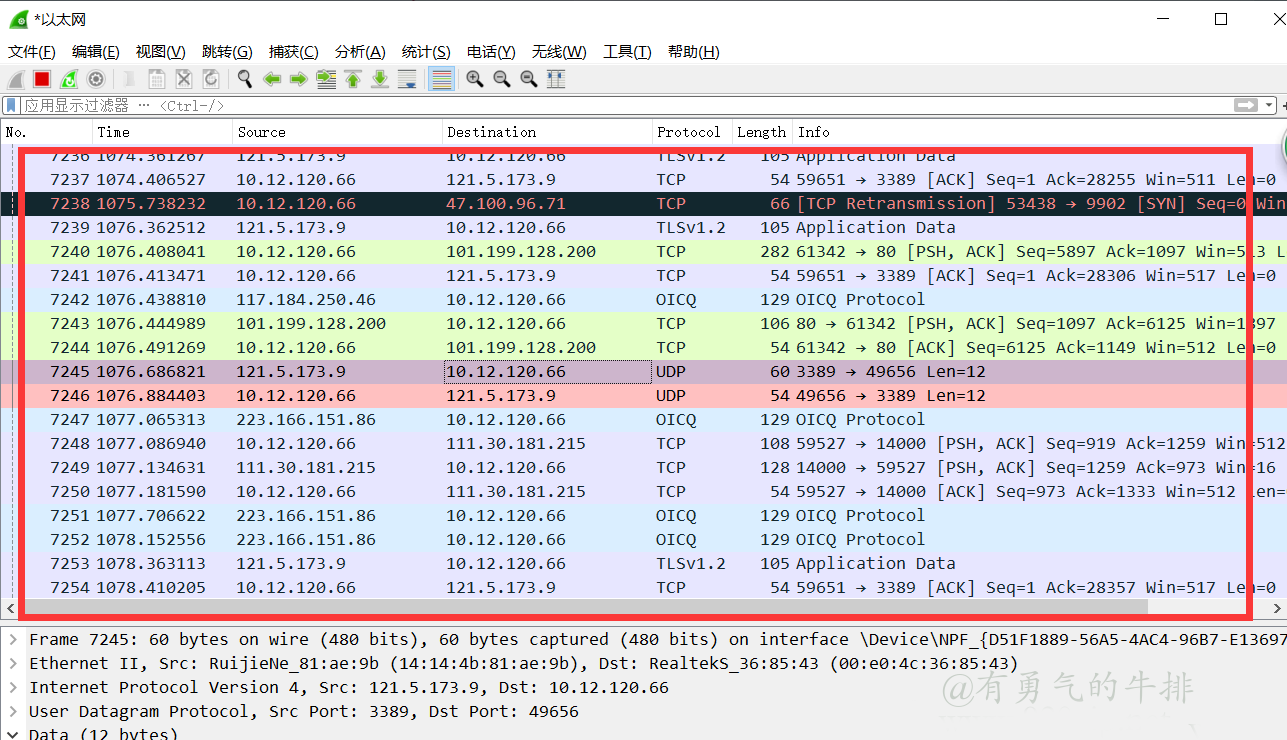

显示捕捉到的数据包,每个数据包包含编号,时间戳、源地址、目标地址、协议、长度以及数据包信息

不同协议的数据包使用了不同颜色区分显示

2.2.3 Packet Detail Pane(数据包详细信息)

在数据包列表中选择列表中指定数据包,在数据包详细信息会显示数据包的所有详细内容

- Frame:物理层的数据帧概况

- Ethernet II:数据链路层以太网帧头部信息

- Internet Protocol Version 4:互联网层IP包头部信息

- Transmission Control Protocol:传输层T的数据段头部信息,此处TCP

- Hypertext Transfer Protocol:应用层的信息

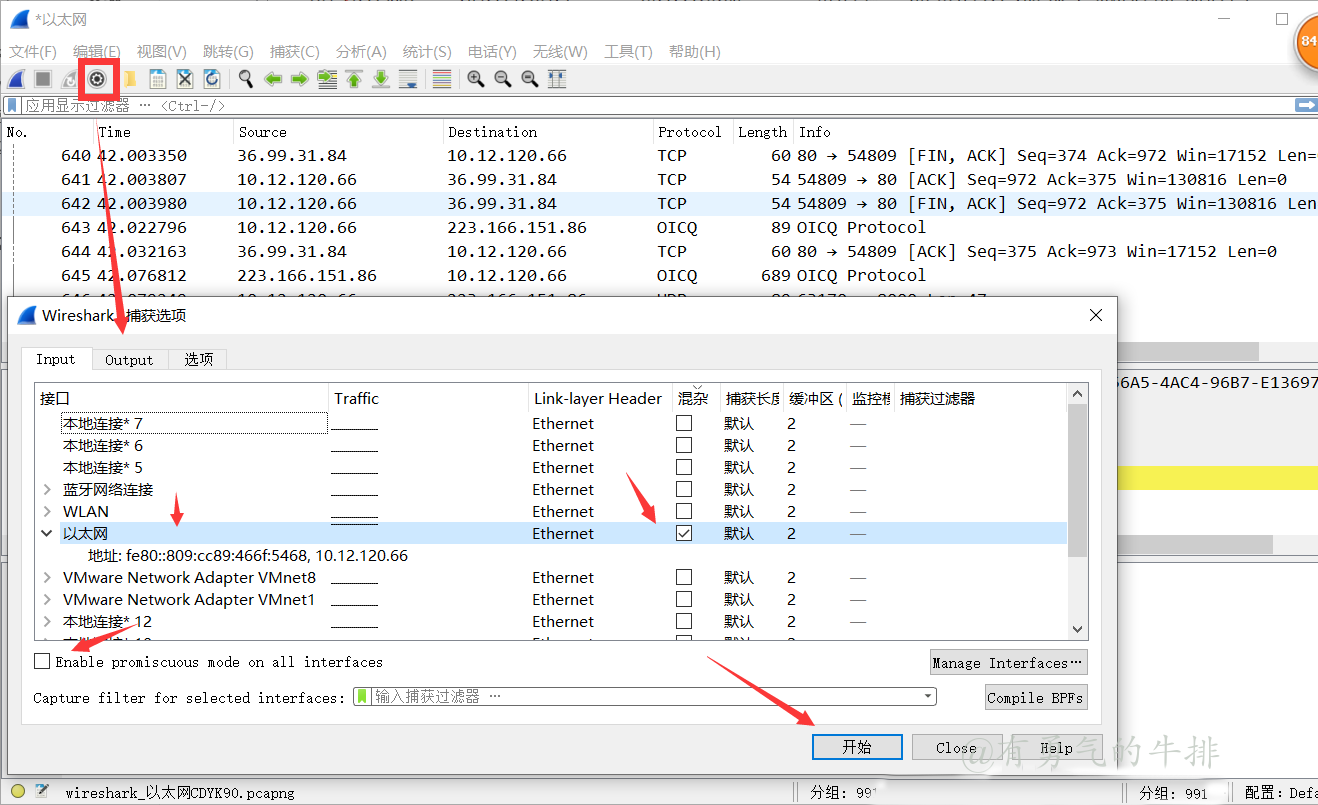

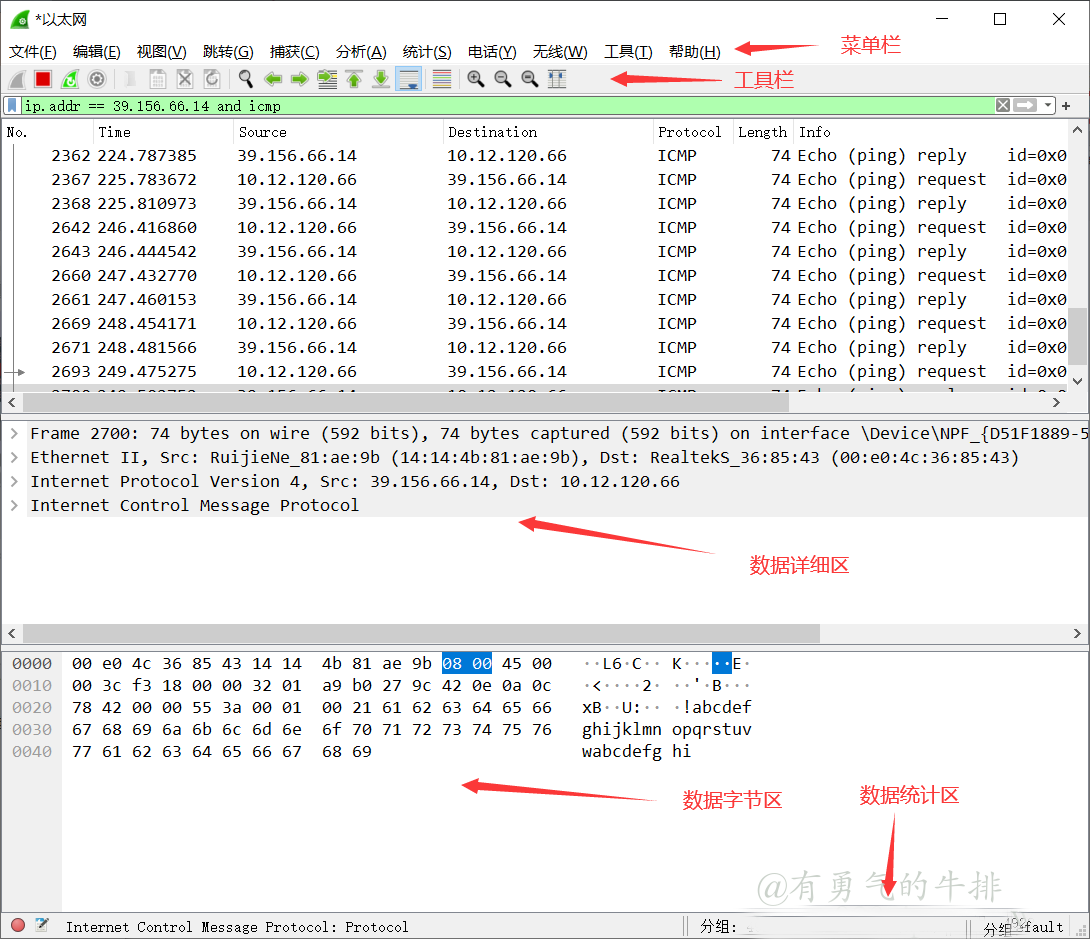

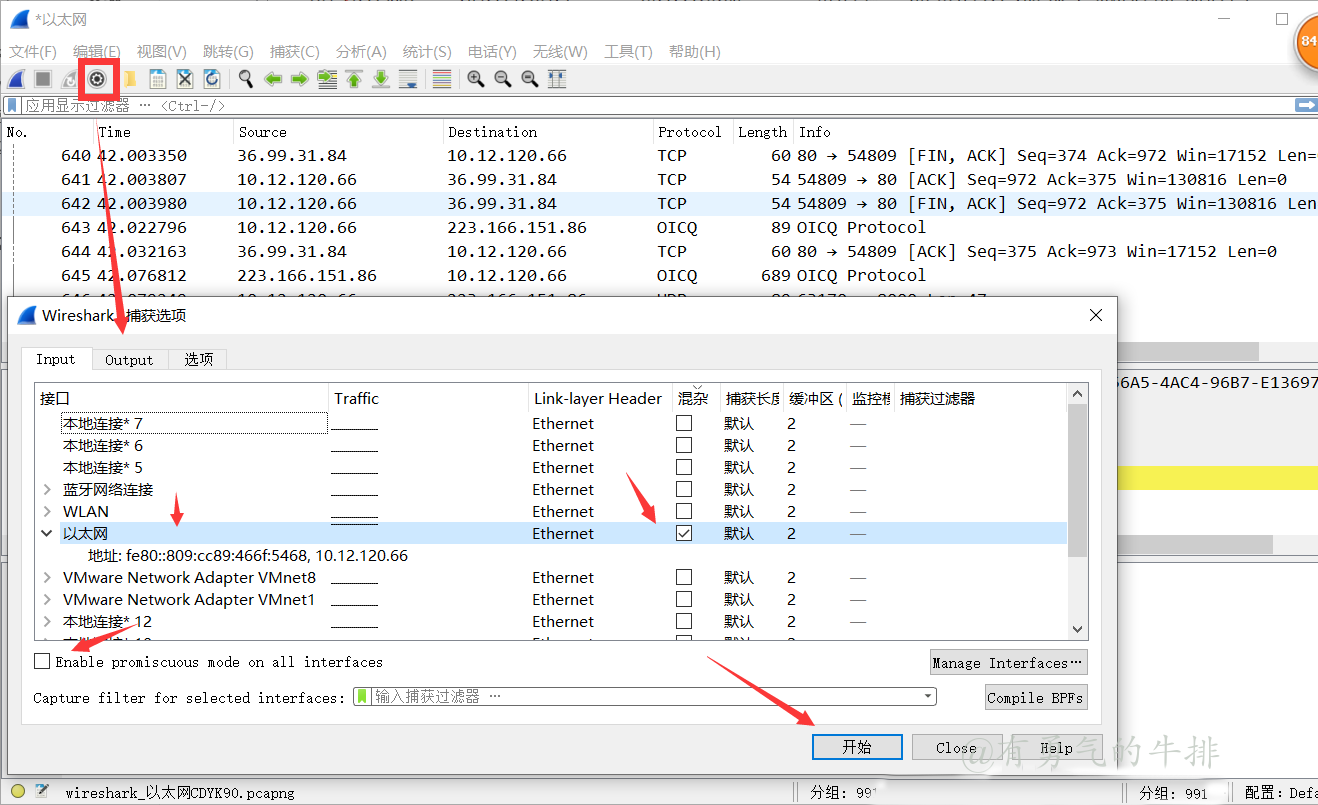

2.3 选择抓包对象

启动抓包

2.4 开始抓包操作

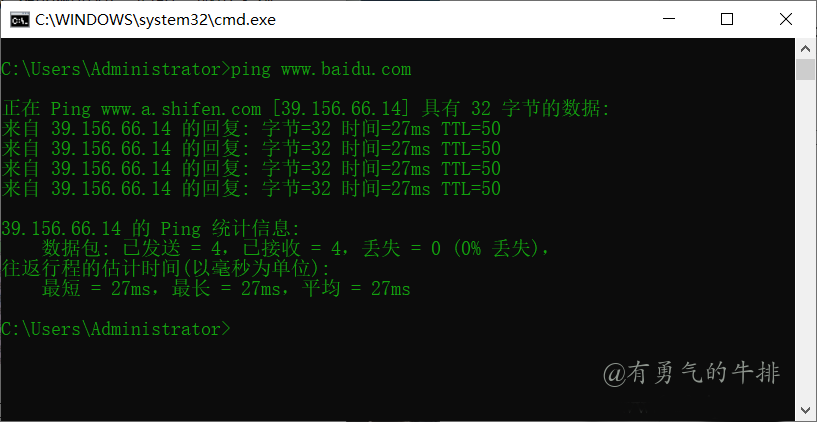

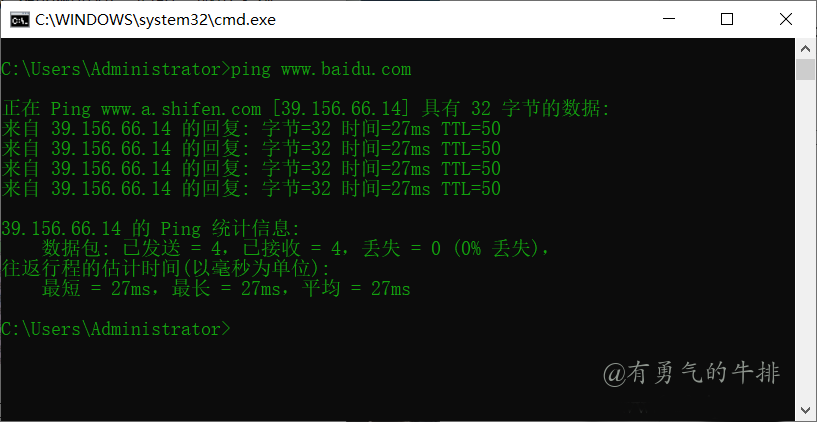

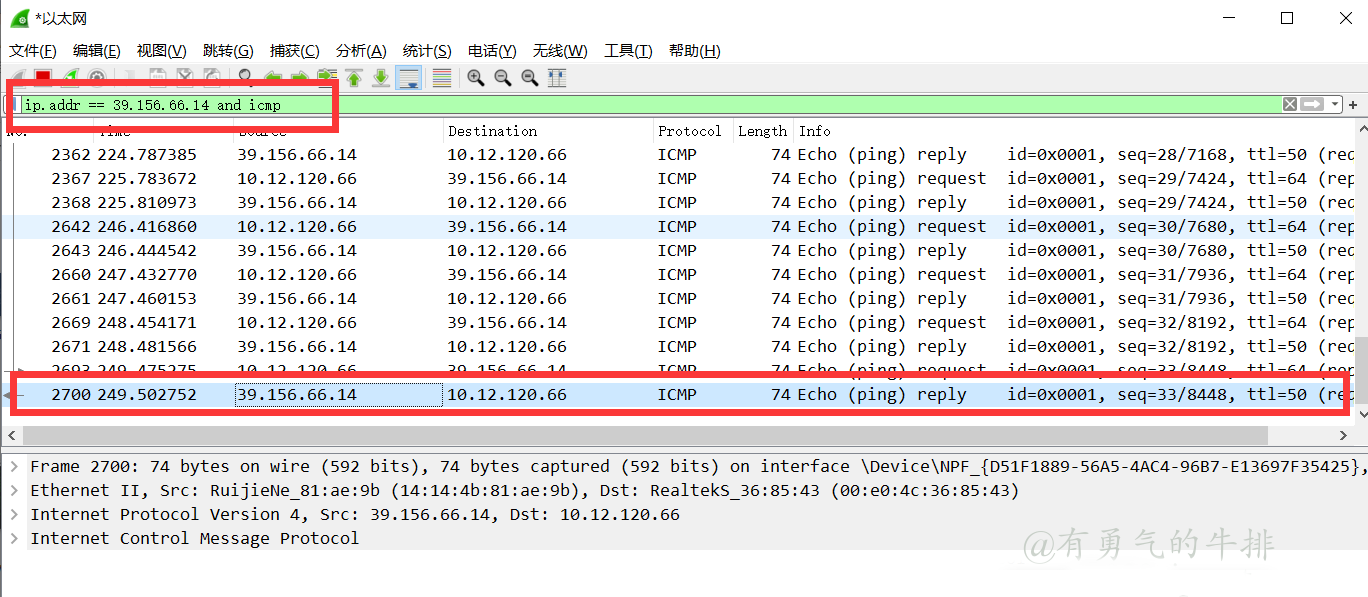

ping百度

ping www.baidu.com

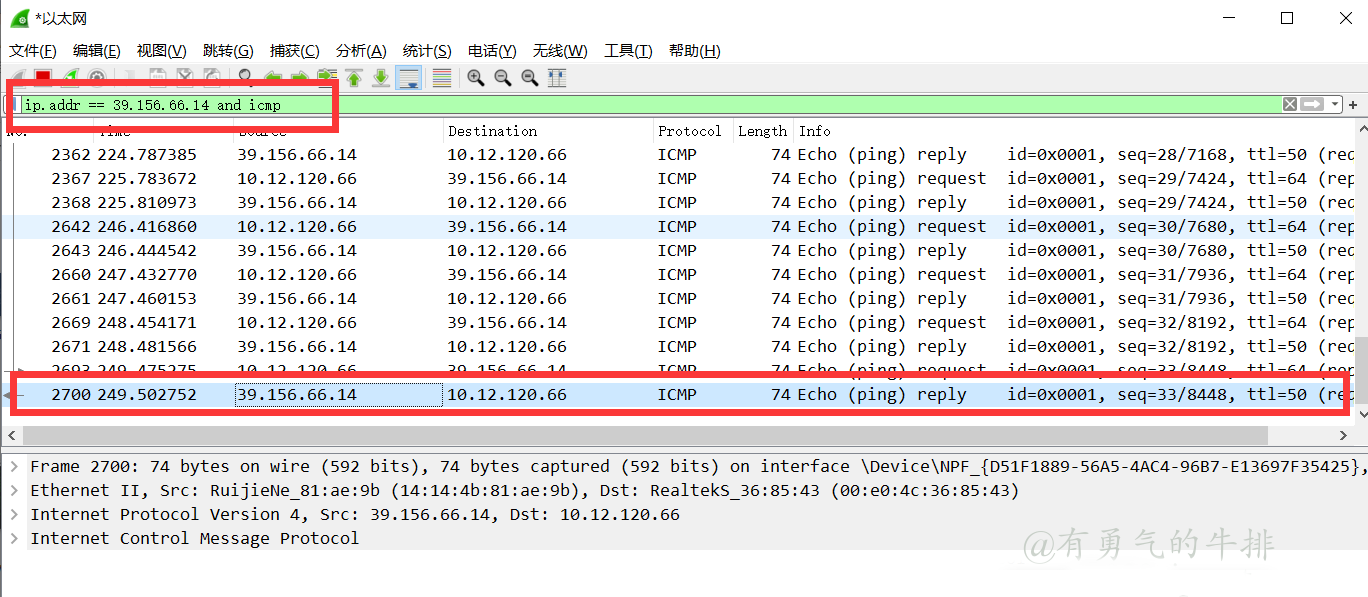

为避免其他应用影响分析,可以过滤

ip.addr == ip地址 and icmp

说明:协议名称icmp要小写。

2.5 数据包列表区不同协议颜色区分

参考地址:

https://www.cnblogs.com/linyfeng/p/9496126.html

<h1><a id="wireshark_0"></a>wireshark抓包</h1>

<h2><a id="1_wireshark_2"></a>1 wireshark介绍</h2>

<p>wireshark是非常流行的网络封包分析软件,可以截取各种网络数据包,并显示数据包详细信息。</p>

<p>wireshark官网:https://www.wireshark.org/</p>

<p>多平台:在 Windows、Linux、macOS、Solaris、FreeBSD、NetBSD 和许多其他平台上运行</p>

<p>win10由于抓包不显示网卡,可以这里下载win10pcap兼容性安装包:</p>

<p>http://www.win10pcap.org/download/</p>

<h2><a id="2__14"></a>2 使用</h2>

<h3><a id="21__16"></a>2.1 启动</h3>

<h4><a id="211_kali_18"></a>2.1.1 kali</h4>

<pre><code class="lang-">wireshark

</code></pre>

<p><img src="https://www.couragesteak.com/tcos/article/b71a7e4f6768b634c8af504675d76251.png" alt="kali启动wireshark" /></p>

<h4><a id="212_windows_26"></a>2.1.2 windows</h4>

<p><img src="https://www.couragesteak.com/tcos/article/14c2ee59c00456bed386f11688e829b5.png" alt="windows 启动wireshark" /></p>

<h3><a id="22_Wireshakr_30"></a>2.2 Wireshakr抓包界面介绍</h3>

<p><img src="https://www.couragesteak.com/tcos/article/9c460403ec3fef95d6cec3033629d394.png" alt="Wireshakr抓包界面介绍" /></p>

<h4><a id="221_Display_Filter_34"></a>2.2.1 Display Filter(显示过滤器)</h4>

<p>用于设置过滤条件进行数据包列表过滤</p>

<p>菜单路径:Analyze --> Display Filters</p>

<p><img src="https://www.couragesteak.com/tcos/article/311264f480c0dc133c1f8825174f7444.png" alt="Display Filter(显示过滤器)" /></p>

<h4><a id="222_Packet_List_Pane_44"></a>2.2.2 Packet List Pane(数据包列表)</h4>

<p>显示捕捉到的数据包,每个数据包包含编号,时间戳、源地址、目标地址、协议、长度以及数据包信息</p>

<p>不同协议的数据包使用了不同颜色区分显示</p>

<p><img src="https://www.couragesteak.com/tcos/article/f60cc15403cc01d4c7f22ce337fb187d.png" alt="Packet List Pane(数据包列表)" /></p>

<h4><a id="223_Packet_Detail_Pane_54"></a>2.2.3 Packet Detail Pane(数据包详细信息)</h4>

<p>在数据包列表中选择列表中指定数据包,在数据包详细信息会显示数据包的所有详细内容</p>

<ol>

<li>Frame:物理层的数据帧概况</li>

<li>Ethernet II:数据链路层以太网帧头部信息</li>

<li>Internet Protocol Version 4:互联网层IP包头部信息</li>

<li>Transmission Control Protocol:传输层T的数据段头部信息,此处TCP</li>

<li>Hypertext Transfer Protocol:应用层的信息</li>

</ol>

<h3><a id="23__65"></a>2.3 选择抓包对象</h3>

<p>启动抓包</p>

<p><img src="https://www.couragesteak.com/tcos/article/6ed50e674b500308ba0fa02c0fe9a6de.png" alt="选择抓包对象" /></p>

<h3><a id="24__73"></a>2.4 开始抓包操作</h3>

<p>ping百度</p>

<pre><code class="lang-">ping www.baidu.com

</code></pre>

<p><img src="https://www.couragesteak.com/tcos/article/1e65a4f4f77076d07f0086270afb0b3f.png" alt="ping www.baidu.com" /></p>

<p>为避免其他应用影响分析,可以过滤</p>

<pre><code class="lang-">ip.addr == ip地址 and icmp

</code></pre>

<p>说明:协议名称icmp要小写。</p>

<p><img src="https://www.couragesteak.com/tcos/article/dc1ba6f29bf32070fbe333977656dce7.png" alt="过滤icmp" /></p>

<h3><a id="25__95"></a>2.5 数据包列表区不同协议颜色区分</h3>

<p><img src="https://www.couragesteak.com/tcos/article/56d273bfa46a2ce2b8e881b68b9ae3e7.png" alt="数据包列表区不同协议颜色区分" /></p>

<p>参考地址:</p>

<p>https://www.cnblogs.com/linyfeng/p/9496126.html</p>

评论区